Réseaux WiFi invités: faites attention à la façon dont vous partagez la connexion

Les réseaux WiFi invités peuvent instiller un faux sentiment de sécurité chez ceux qui les créent: ils se mettent en place pour créer des réseaux séparés du LAN principal mais, dans la pratique, ce n’est pas toujours le cas et il y a un risque d’exposer des ressources qui devraient rester inaccessibles .de tiers.

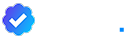

Qui a une entreprise de quelque nature que ce soit ou en tout cas qui se fait un plaisir de le partage de votre connexion Internet à la maison ou au bureau avec des tiers doit toujours mettre en place un réseau WiFi pour les invités (réseau invité).

En effet, en donnant le mot de passe utilisé pour protéger le réseau WiFi principal à d’autres personnes, elles peuvent – même sans le savoir – causer des problèmes aux appareils connectés au réseau local. En permettant à des tiers de se connecter au LAN principal, ils peuvent vérifier les appareils connectés au réseau local, scanner les ports ouverts sur chaque adresse IP privée, accéder à tous les composants du serveur en cours d’exécution (pensez aux systèmes de vidéosurveillance, aux NAS, aux appareils multimédias, etc. .), contrôlez les ressources partagées (avec la possibilité d’accéder à celles sans informations d’identification) et bien plus encore.

Dans l’article Routeur, que faire pour le sécuriser, jusqu’au point « 8) Utiliser les réseaux WiFi invités« nous avons donc l’utilisation des réseaux WiFi est recommandée pour les clients.

le réseaux WiFi invités ils doivent être complètement isolés des principaux réseaux WiFi, c’est-à-dire ceux qui permettent d’accéder au vrai LAN.

En se connectant à un réseau WiFi invité, les appareils pourront surfer sur le net mais non seulement s’ils ne doivent pas pouvoir se voir mais ils ne doivent absolument pas pouvoir avoir de visibilité sur le réseau LAN principal, sur les appareils connectés à et sur les ressources partagées.

C’est pourquoi les réseaux WiFi conçus pour les invités sont également très utiles pour connecter des appareils IoT à Internet s’il n’est pas possible d’utiliser des commutateurs avec support VLAN: VLAN: ce qu’ils sont, comment les utiliser et pourquoi.

Les appareils IoT sont des produits qui à plusieurs reprises se sont révélés immatures et annonciateurs de différents types de vulnérabilités: les appareils IoT sont devenus la principale cible des cybercriminels. Pour cela, il est logique de les séparer du réseau principal.

Faites attention à la configuration des réseaux WiFi invités: parfois ils ne sont pas du tout séparés du réseau principal

Ces jours-ci, en collaboration avec notre Andrea d’Alessandro, nous avons testé plusieurs routeurs WiFi en commençant par quelques exemples désormais fournis par les principaux opérateurs de télécommunications italiens pour ensuite étendre la recherche à d’autres appareils largement utilisés sur le marché.

Les résultats étaient vraiment tout sauf encourageants: certains routeurs WiFi très populaires, mis à jour avec le dernier firmware disponible, ne gèrent pas correctement les réseaux WiFi invités. En d’autres termes, les appareils connectés au réseau WiFi réservé aux invités peuvent parfois se voir mais, surtout, ils peuvent accéder au LAN principal sans problème.

De toute évidence, ce sont des erreurs de configuration flagrantes au niveau du micrologiciel ils instillent un faux sentiment de sécurité chez les utilisateurs.

Il arrive que certains modèles de routeurs WiFi très populaires autoriser ceux qui se connectent à un réseau WiFi invité 2,4 ou 5 GHz analyser le réseau LAN et avoir une visibilité maximale sur tous les ports ouverts sur chaque IP locale.

Dans certains cas, la seule adresse IP bloquée est celle du routeur lui-même (par exemple 192.168.1.1) mais avec un simple scan, l’utilisateur connecté au WiFi invité peut tout savoir sur la structure principale du LAN et les services exposés.

Dans le meilleur des cas, les personnes connectées au réseau WiFi invité peuvent tout au plus savoir quels appareils sont connectés au réseau LAN principal et établir leurs adresses IP sans pouvoir ping ni vérifier les ports ouverts (l’application utilisée pour effectuer le analyse du réseau utilise le protocole ARP qui fonctionne au niveau de la couche d’accès au réseau).

Les problèmes proviennent presque certainement du fait que la séparation des réseaux n’a pas lieu au niveau du réseau (c’est-à-dire la couche 3 de la pile ISO / OSI) mais plus haut, parfois en utilisant des règles de pare-feu internes qui – évidemment – sont quelque peu approximatives et un DHCP serveur unique.

Étant donné qu’un réseau WiFi, même s’il était réservé aux invités, devrait toujours être protégé au moins avec l’algorithme WPA2 et avec un mot de passe suffisamment long et complexe, imaginez ce qui pourrait arriver à ceux qui – convaincus de l’isolement efficace du WiFi réseaux – a quitté le réseau invité sans mot de passe?

Dans le pire des cas, comme celui que nous avons rencontré avec un modem-routeur très populaire dans notre pays, le risque est d’exposer sans le savoir des ressources critiques de votre LAN et des informations strictement personnelles.

Pour le moment, nous avons préféré ne pas mentionner les noms des modèles qui manifestent les problèmes illustrés dans l’article car, une fois les « ponts de Pâques » surmontés, nous aimerions discuter avec les différents opérateurs de télécommunications, en rapportant chaque situation anormale détectée .

En attendant, nous invitons nos lecteurs qui utilisent les réseaux WiFi invités à effectuer une série de vérifications et à vérifier à quelles ressources les utilisateurs connectés au réseau invité peuvent réellement accéder.

Comment l’essayer par vous-même? Activez un réseau WiFi invité sur votre routeur, en le protégeant évidemment avec un mot de passe suffisamment « solide », puis connectez-vous à ce réseau invité avec un notebook, un smartphone ou une tablette.

Essayez ensuite d’accéder aux adresses IP privées des appareils que vous utilisez habituellement sur le réseau WiFi principal: le serveur DVR utilisé pour la vidéosurveillance, une caméra IP, l’unité de contrôle du système d’alarme, un appareil pour l’Internet des objets, etc.

Essayez également d’accéder aux dossiers partagés via SMB / Samba / CIFS en utilisant simplement la fenêtre Réseau dans Windows ou un gestionnaire de fichiers capable de prendre en charge ces protocoles depuis les smartphones (nous suggérons Explorateur solide sur Android).

Enfin, essayez d’installer un scanner de réseau: sur Android, vous pouvez utiliser les utilitaires réseau gratuits Fing ou PingTools (mais il y en a des dizaines…).

Si, lors de la connexion au réseau WiFi invité, la liste des appareils connectés au LAN principal est renvoyée, il y a toujours un problème au niveau du firmware.

Si, en effet, les appareils ont répondu à la ping ou exposé les ports ouverts, alors le problème est encore plus important et dans tous les cas, il serait conseillé d’envoyer un rapport au fabricant ainsi que d’évaluer le remplacement du routeur WiFi utilisé.

Pour tester avec Fing pour Android, sélectionnez simplement un appareil dans la liste, puis appuyez sur l’icône Ping en bas et, à la fin du test, choisissez Autre donc Trouvez des portes ouvertes.

En vérifiant également l’adresse IP attribuée au client connecté sur le réseau invité, vous recevrez une confirmation supplémentaire (commande ipconfig / tout est ifconfig à partir de l’écran du terminal sur Android, par exemple), vous aurez une confirmation supplémentaire du fait que la séparation des réseaux – avec certains modèles de routeurs WiFi – n’est tout simplement pas activée.

Découvrez encore plus d’articles dans nos catégories Internet, productivité & Ordinateur et internet.

Merci pour votre visite on espère que notre article Réseaux WiFi invités: faites attention à la façon dont vous partagez la connexion

vous aide, pensez à partager l’article sur Facebook, instagram et e-mail avec les hashtag ☑️ #Réseaux #WiFi #invités #faites #attention #façon #dont #vous #partagez #connexion ☑️!