Caméra espion: comment reconnaître sa présence

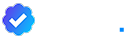

De plus en plus de locataires d’appartements de toutes sortes rapportent la découverte de caméras espions à l’intérieur des locaux. Ce sont des caméras de surveillance non marquées.

Aucun de nous ne voudrait probablement devenir un détective mais nous exigeons tous, bien entendu, un maximum d’intimité dans les chambres d’hôtel ou dans les chambres louées pour des périodes plus ou moins longues, tant pour le travail que pour les loisirs.

Il existe d’innombrables rapports de clients qui ont acheté un séjour sur Airbnb et qui ont découvert la présence de dispositifs de vidéosurveillance dans une ou plusieurs pièces, parfois même dans la salle de bain ou la chambre. L’un des derniers rapports est celui dont il a parlé Sophos dans ce post.

Certains propriétaires installent souvent des appareils de vidéosurveillance pour vérifier que les clients ne causent aucun dommage pendant leur séjour. Il existe de nombreux cas de hôte Airbnb qui ont signalé des dommages à leurs propriétés, parfois même importantes, ou des sous-locations interdites.

Concernant ce type de comportement, Airbnb ne tolère pas d’exceptions: à cette adresse, il est expliqué qu’en cas de hôte, ou le propriétaire d’un lieu qui décide de le mettre à disposition de tiers via le site, décide d’installer une ou plusieurs caméras de surveillance doit clairement « indiquer leur présence dans le règlement intérieur, en précisant également si des inscriptions sont effectuées« .

Le client sera libre de décider d’accepter ou non la présence de ces appareils qui, dans tous les cas, ne pourront jamais être installés dans des environnements «sensibles» tels que la chambre ou les salles de bain.

Cependant, les cas de locataires qui découvrent la présence de caméras espions non déclarées se multiplient.

Dans la plupart des cas, ils peuvent être cachés sous forme de chargeurs (légèrement plus gros que celui d’un iPhone; sur eBay il y en a beaucoup dans le catalogue), installés comme de faux détecteurs de fumée ou même comme des montres numériques. Cherchez-le quand même caméra espion ou alors caméra espion sur les principaux sites e-commerce pour vous retrouver face à un large éventail d’appareils faisant office de caméras espion.

Lorsqu’il s’agit de situations telles que celles décrites, il faut toujours garder à l’esprit l’adversaire éventuel: il s’agit généralement d’individus utilisant des mini caméras espion connectées via WiFi avec le routeur. Au moins dans tous les cas dont nous avons connaissance, le hôte non seulement ils avaient connecté les caméras au routeur, mais avaient également partagé le mot de passe d’accès au réseau local avec les invités.

Sans créer de séparation entre le réseau WiFi principal et le réseau sans fil mis à disposition des clients, il est facile de vérifier tous les appareils connectés. Beaucoup, en fait, ne créent pas de réseau invité sur le routeur (voir l’article Routeur, que faire pour le sécuriser au point 8) séparant les connexions invités des appareils connectés au réseau WiFi principal.

De cette façon, si vous avez un PC et installez un logiciel comme Nmap vous pouvez analyser votre réseau local à la recherche d’appareils suspects. Par exemple, en tapant ce qui suit dans Nmap (ou dans Zenmap, version de l’utilitaire avec interface graphique), vous pouvez obtenir la liste des périphériques qui utilisent un composant serveur:

nmap -Ap 80,8000,8080,443,8443,7443,7070,7000,22,23,21 192.168.1.1/24

Au lieu de 192.168.1.1, l’adresse IP du routeur doit être indiquée. Pour le savoir à partir d’un terminal Windows, tapez simplement ipconfig / tout à l’invite de commande et lisez les informations à côté de l’entrée Passerelle par défaut.

Depuis un terminal Linux, tapez simplement ip route show default et appuyez sur Entrée (vous pouvez également le faire à partir d’appareils Android en installant un émulateur de terminal). Si la sortie était au format 192.168.1.0/24 selon toute probabilité, l’adresse IP du routeur sera 192.168.1.1; si c’était 192.168.0.0/24 sera 192.168.0.1 et ainsi de suite.

En utilisant les indications données dans l’article Nmap, qu’est-ce que c’est et comment ça marche Le roi des scanners de port, vous pouvez même obtenir une carte du réseau avec toutes les caractéristiques (y compris le système d’exploitation utilisé) des différents appareils connectés.

Alternativement, à partir d’un appareil mobile Android, vous pouvez utiliser le meilleur Doigt, une application qui vous permet également d’effectuer une analyse complète du réseau local.

En touchant le bouton en haut à droite de Fing, vous pouvez lancer le scan du réseau: après quelques secondes, vous obtiendrez la liste des appareils connectés au LAN, via WiFi et câble Ethernet, ainsi que le type et le nom.

En examinant les résultats fournis par Nmap / Zenmap et par Fing, il est immédiat de constater la présence d’une caméra espion connectée au réseau local. En effet, dans la plupart des cas, vous pouvez même vous connecter à son panneau d’administration en tapant l’adresse IP privée correspondante dans la barre d’adresse du navigateur.

Si vous ne connaissez que le mot de passe WiFi invité mais que le routeur est physiquement accessible, vous pouvez tenter une connexion via un câble Ethernet en utilisant les mots de passe par défaut (qui ne sont souvent pas modifiés) ou utiliser le bouton WPS pour autoriser votre appareil à se connecter au réseau sans fil principal. : Bouton WPS, son fonctionnement et sa sécurité.

Un scan des ports sur le routeur visibles depuis l’IP publique peut également être utile: cette opération peut fournir des indices supplémentaires pour savoir si la ou les caméras sont également accessibles et gérées de l’extérieur. Pour procéder, vous pouvez suivre les conseils illustrés dans l’article Routeur, les opérations à effectuer pour le sécuriser au point 6). Vous pouvez également vous connecter à l’IP publique en tapant le port indiqué comme ouvert comme port (exemple: vous pouvez taper, dans la barre d’adresse du navigateur, PUBLIC_IP: DOOR_OPEN).

Au cas où lehôte avait utilisé une caméra reposant sur un service cloud, cependant, aucun port ne pouvait apparaître ouvert sur l’adresse IP publique attribuée au routeur.

Gardez toutefois à l’esprit qu’aujourd’hui il existe aussi des objets comme celui-ci, bon marché et certainement beaucoup plus difficiles à identifier même s’ils doivent forcément être connectés à un appareil qui enregistre ou traite autrement les images (notez la présence du câble RCA).

Dans le cas où vous détectez la présence d’une caméra espion ou d’autres appareils similaires dans des environnements où il ne devrait pas y avoir de caméras de vidéosurveillance, nous vous suggérons:

1) Prenez une photo de l’appareil pour l’utiliser plus tard comme preuve.

2) Prenez plus de photos de l’appartement où la position des caméras espion est également clairement indiquée.

3) Signalez la découverte de caméras cachées à la police.

4) Si vous avez réservé un hébergement sur Airbnb ou des services similaires, informez-en les responsables de la plateforme en contactant le service client. Il se peut que l’on vous demande d’envoyer un support photographique (voir les points précédents 1) et 2).

Découvrez aussi plus d’articles dans nos catégories Internet, productivité et Ordinateurs et internet.

Merci pour votre visite on espère que notre article Caméra espion: comment reconnaître sa présence

vous aide, pour nous aider, on vous invite à partager l’article sur Facebook, instagram et whatsapp avec les hashtag ☑️ #Caméra #espion #comment #reconnaître #présence ☑️!