Chiffrement SSD: le matériel échoue parfois et BitLocker peut être inefficace

💻

Un groupe de chercheurs de l’Université Radboud de Nimègue (Pays-Bas) a montré que certains modèles de SSD de marque Samsung et Crucial n’offrent pas de capacités de chiffrement matériel des données à la hauteur des attentes.

Les chercheurs ont vérifié que ceux qui ont physiquement la disponibilité des disques SSD à violer peuvent accéder aux informations stockées en surmontant tous les mécanismes de protection, sans connaître les mots de passe et les clés de cryptage.

L’équipe néerlandaise a SSD forcé avec succès largement connu et utilisé tel que Crucial MX100, Crucial MX200, Crucial MX300, Samsung 840 EVO, Samsung 850 EVO, Samsung T3 Portable et Samsung T5 Portable: dans de nombreux cas, l’attaque a toujours été un succès et il était possible de mettre la main sur les données claires sauvegardées sur chaque unité alors que dans d’autres situations, le succès de l’opération était limité à certains scénarios.

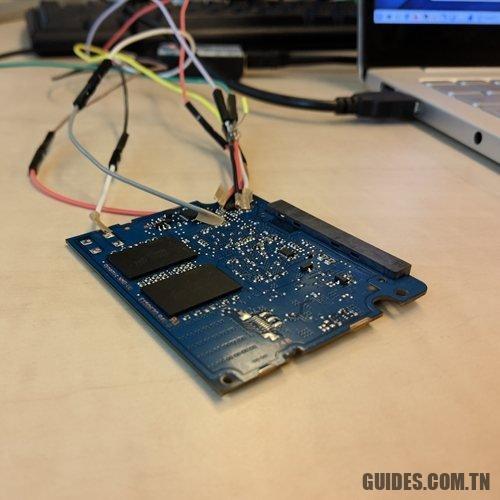

Dans l’analyse publiée sur cette page, il est expliqué que les universitaires ont ingénierie inverse firmware, établissant la norme comme dans de nombreux cas Opale TCG a été mis en œuvre d’une manière qui est tout sauf irréprochable.

Des problèmes similaires ont été mis à nu pour les disques SSD qui utilisent l’ancienne norme Sécurité ATA.

Ce qui est rendu public aujourd’hui a été signalé de manière responsable à Samsung et à Crucial il y a quelques mois afin de donner aux deux sociétés le temps nécessaire pour étudier le problème et publier les mises à jour de sécurité appropriées.

De nouvelles versions de firmware sont déjà disponibles pour les SSD Crucial tandis que Samsung a pour le moment publié des mises à jour correctives uniquement pour les disques portables T3 et T5.. Pour les unités EVO, les techniciens Samsung recommandent actuellement se concentrer sur l’utilisation du cryptage logicielÀ cet égard, cependant, il y a un problème qui n’est en aucun cas insignifiant: dans la configuration par défaut, l’utilisation de BitLocker n’a aucun effet sur les SSD en question. Le logiciel Microsoft qui vous permet de crypter le contenu de l’ensemble du SSD repose sur le cryptage matériel lorsqu’il détecte qu’il est disponible.

Activer BitLocker sur l’un des SSD mentionnés dans l’étude des universitaires de l’Université Radboud de Nimègue est donc absolument inutile..

Configurer BitLocker pour qu’il ne tire pas parti du chiffrement matériel du SSD

Pour les propriétaires de l’un des SSD mentionnés, nous suggérons de taper cmd dans la zone de recherche du menu Démarrer, puis appuyez sur la combinaison de touches CTRL + MAJ + ENTRÉE afin d’ouvrir l’invite de commande avec les droits d’administrateur.

En donnant la commande manage-bde.exe -status vous devrez lire ce qui est indiqué à côté de l’élément Méthode de cryptage. Si vous lisez «Chiffrement matériel», vous devrez appliquer les étapes suivantes. En fait, pour empêcher BitLocker de s’appuyer sur le système de chiffrement matériel implémenté sur le SSD, il est essentiel d’appliquer une modification au niveau de la stratégie.

Pour ce faire, vous devez appuyer sur la combinaison de touches Windows + R, pour taper gpedit.msc, cliquer sur Configuration ordinateur, modèles d’administration, composants Windows, chiffrement de lecteur BitLocker, lecteurs de données fixes puis double-cliquez Configurer l’utilisation du chiffrement matériel pour les lecteurs de données fixes et choisissez Désactivée.

La même opération devra être répétée pour Lecteurs de données amovibles est Lecteur du système d’exploitation agissant respectivement sur les politiques Configurer l’utilisation du chiffrement matériel pour les lecteurs de données fixes est Configurer l’utilisation du chiffrement matériel par le système d’exploitation pour les disques (dans tous les cas, choisissez l’option Désactivée).

Pour que la modification prenne effet, vous devez arrêter le chiffrement BitLocker en déchiffrant tout le contenu du lecteur, puis en demandant à nouveau le chiffrement à la fin de l’opération.

Alternativement, un logiciel peut être utilisé pour crypter le contenu de l’ensemble du SSD VeraCrypt.

Pour plus d’informations, nous vous suggérons de lire nos articles suivants:

– BitLocker, ce que c’est, comment cela fonctionne et pourquoi il doit être activé dans une perspective GDPR

– Comment protéger le contenu du disque dur avec VeraCrypt et Bitlocker

– BitLocker, comment la récupération de clé et le déverrouillage USB fonctionnent

Découvrez également plus d’articles dans nos catégories windows, productivité ou encore Ordinateurs et internet.

Finalement Merci pour votre visite on espère que notre article Chiffrement SSD: le matériel échoue parfois et BitLocker peut être inefficace

vous aide, on vous invite à partager l’article sur Facebook, twitter et e-mail avec les hashtags ☑️ #Chiffrement #SSD #matériel #échoue #parfois #BitLocker #peut #être #inefficace ☑️!